ブルーボーンウイルスの完全ガイド

携帯電話のユーザーにとって、ウイルス攻撃は奇妙であってはなりません。今日、私たちのポータブルデバイスのセキュリティを脅かす何千ものウイルスがあります。そして、これらのウイルスの中で、ブルーボーンウイルスが最も一般的なウイルスです。このウイルスは、携帯電話の毎日の使用だけでなく、実生活の使用にも影響します。したがって、Blueborne Virusをよりよく理解し、このウイルス攻撃からデバイスを遠ざけるのに役立つために、この記事を書き、詳細な紹介をします。

パート1。ブルーボーンウイルスとは何ですか?

Blueborne Virusは、Bluetoothを介してデバイスを攻撃できるベクターです。このウイルスは空中に広がり、携帯電話に入るとデバイスを完全に制御できます。さらに、Android、iOSデバイス、Windows、Linuxなど、破損できるAndroidモデルはさまざまです。したがって、携帯電話を保護するために行動を起こさないと、このウイルスに攻撃される大きなチャンスがあり、それがあなたに大きなトラブルをもたらす可能性があります。

見逃せない:

私のAndroidはブート画面に詰まっています、それを修正する方法は?

iOSアップデート中に凍結したiPhone、修正方法は?

パート2。ブルーボーンウイルスはどのように機能しますか?

ブルーボーンウイルスの攻撃は、3段階として結論付けることができます。

ステージ1。 その周りにアクティブなBluetooth接続を見つけます。携帯電話のBluetooth機能をオンにして、Windows PC、Android電話、またはiDevicesに接続すると、このウイルスはデバイスを探索して見つけます。

ステージ2。 ターゲットデバイスを見つけた後、攻撃者は、ネットワーク接続用のデバイスの一意の識別子であるデバイスのMACアドレスを取得できます。その後、攻撃者はターゲットデバイスのオペレーティングシステムを判断および確認し、それに応じて完全に制御し始めます。

ステージ3。 次に、攻撃者は、そのオペレーティングシステムのBluetooth実装の弱点を探ります。その後、ターゲットデバイスへのアクセスを獲得します。

パート3。なぜウイルスが危険なのですか?

なぜこのウイルスは危険だと言うのですか?これは、このウイルスを生成できる条件が単純だからです。

1.アクティブなBluetooth接続。 デバイスを見つけるには、このウイルスは、アクティブなペアリングや発見可能なモード、他のユーザーと対話し、リンクやその他の操作をタップする必要もありません。

2。ウイルスの高い互換性。 ブルーボーン攻撃は、特定のオペレーティングシステムまたはデバイスに限定されません。 Bluetooth機能を使用して、あらゆるデバイスを攻撃できます。

See also: GSMフラッシャーADBバイパスFRPツール:機能、ダウンロード、使い方ガイド

3。空中に広がります。 他のウイルスとは異なり、ブルーボーンはインターネットではなく空気に広がり、より伝染性があります。

4.検出するのは難しい。 このウイルスは検出されないままであり、従来のセキュリティ方法は、空中の脅威からデバイスを防ぐことはできません。

5.携帯電話を完全に制御します。 オペレーティングシステムのすべてのコンポーネントにアクセスできます。つまり、デバイス上のすべてのファイルが攻撃者によって制御されます。

パート4。ブルーボーンウイルス攻撃からデバイスを防ぐためのヒント

ブルーボーンウイルスは恐ろしく、避けるのが難しいと思われます。しかし、携帯電話を脅威から保護するためにいくつかのほんの一部を行うこともできます。ヒントを以下に示します。

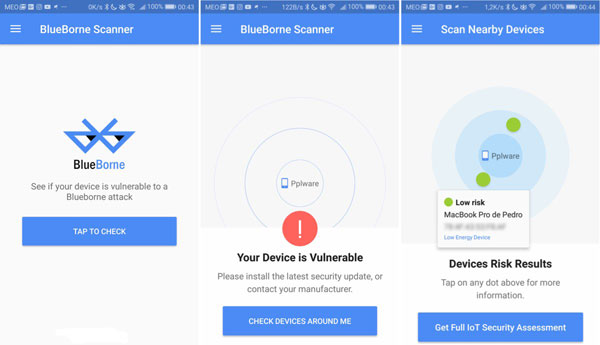

1. Blueborne脆弱性スキャナーを使用します。 ブルーボーンウイルス攻撃を避けるために、最初にすべきことは、デバイスが攻撃によって損なわれているかどうかを確認することです。 Blueborneの脆弱性スキャナーアプリをダウンロードして使用して、役立ちます。デバイスが脆弱であることがわかった場合は、それを保護するためのアクションを実行する必要があります。

2。デバイスのオペレーティングシステムを最新バージョンに更新します。 システムバージョンを定期的に確認して更新すると、多くの問題を回避できます。

3.使用する必要がない場合は、Bluetoothをオフにします。 上で述べたように、ブルーボーンウイルスは空気とBluetoothに広がります。そのため、使用する必要がない場合は、Bluetooth機能を無効にすることをお勧めします。さらに、他の方法を使用して携帯電話のファイルを転送し、Bluetoothの動作周波数を減らすことができます。

4.機密情報を削除するか、携帯電話のデータをバックアップします。 ウイルス攻撃を回避するために、デバイス上のすべての機密情報を削除し、データの損失の場合にデバイス上のファイルのバックアップを作成することをお勧めします。